車載ネットワークのセキュリティ、まだ脆弱:ジープのハッキングから1年(2/2 ページ)

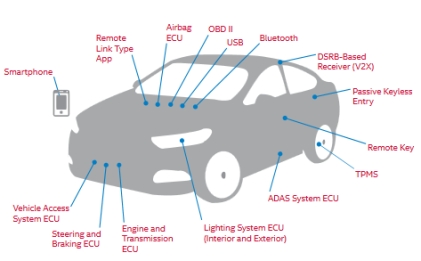

2015年、ジープ・チェロキーがハッキングされた事件は大きな話題を呼んだ。以降、車載ネットワークやコネクテッド・カーにおけるセキュリティ対策は盛んに議論されているが、いまだに弱点だということに変わりはないようだ。

「SecureCAN」

EE Timesが2016年8月3日に東京で、Trillium(トリリウム)のCEOであるDavid Uze氏に本件について尋ねたところ、同氏は「2016年に確認されたジープへの2度目の攻撃は、世の中の自動車の多くは、いまだに無防備な状態であることを示している」と答えた。

Uze氏は「ECUネットワーク向けのセキュリティソリューションが欠けていることが、安全性に関する本当の問題だ。CANは、ブレーキやステアリングなどクルマの駆動に直接関わっているからだ」と続ける。同氏によれば、こうした動作の85%はCAN上で行われているという。

Uze氏は、「CANは、セキュリティ全体で見た場合に最も脆弱(ぜいじゃく)なポイントとなっている」と強調した。

東京に本拠地を構えるTrilliumは、創業して2年のスタートアップだ。同社は「SecureCAN」という技術を開発した。CANバスの暗号化と鍵管理システムで、8バイト以下のペイロードの保護に向けた技術である。

自動車メーカーやティア1サプライヤーの間では、CANバスを保護するのはほぼ不可能だと考えられてきたが、Trilliumは、SecureCANによって、認証と暗号化、鍵管理の技術をCANバスに実装することができると主張している。

HarmanやAugus Cyber Security、Symantec、Intelなどのメーカーは、車載向けセキュリティ技術の開発をわれ先にと進めている。だがゴールはまだ見えていない。

【翻訳:青山麻由子、編集:EE Times Japan】

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Jeepのハッキング問題、ネットの脆弱性が深刻に

Jeepのハッキング問題、ネットの脆弱性が深刻に

Fiat Chrysler Automobiles(FCA)の「Jeep Cherokee(ジープ・チェロキー)」がハッキングされたニュースは、大きな注目を集めた。FCAはこれを受けて、140万台のリコールを発表している。車載ネットワークにおける脆弱(ぜいじゃく)性の問題が、いよいよ深刻になっている。 IoT機器、やはり課題はセキュリティ

IoT機器、やはり課題はセキュリティ

何兆個という規模でモノがインターネットにつながる時代に向かっている今、最も懸念すべき事項はセキュリティだ。米国で開催された「TSensors Summit」では、複数の専門家がセンサーネットワークのセキュリティについて見解を述べた。 IoT機器のRoot of Trustはマイコンであるべき

IoT機器のRoot of Trustはマイコンであるべき

ルネサス エレクトロニクスは、設計基盤プラットフォーム「Renesas Synergyプラットフォーム」の新しいセキュリティ戦略として、IoT(モノのインターネット)機器の製品ライフサイクルの全段階を保護する「DLM(Device Lifecycle Management)」を発表した。DLMは、IoT機器のセキュリティに対するルネサスの考え方を、具現化したものとなっている。 クルマの厳しい要求仕様に応えるDRAMとフラッシュメモリ

クルマの厳しい要求仕様に応えるDRAMとフラッシュメモリ

今回は、自動車のエレクトロニクスシステム、具体的には、ADAS(先進運転支援システム)およびクラスタ・ダッシュボード、車載インフォテインメントで使われるメモリを解説する。さらに、これらのメモリの5年後のロードマップも見ていこう。 テラヘルツ波帯無線、通信速度は光通信の領域に

テラヘルツ波帯無線、通信速度は光通信の領域に

世界が注目するテラヘルツ波帯無線通信。機器間の通信では光ファイバーからの置き換えを狙う。8K映像を非圧縮で伝送することができ、フルHD動画であれば1年分のデータを1時間で転送することも可能だ。将来は、宇宙との通信も視野に入れた研究が進む。 圏外でもスマホがつながる技術、震災時に活用へ

圏外でもスマホがつながる技術、震災時に活用へ

構造計画研究所と東北大学は、「ワイヤレス・テクノロジー・パーク(WTP) 2016」(2016年5月25〜27日/東京ビッグサイト)で、通信インフラがない場所でもスマートフォン同士でリレーして、ローカルネットワークを構築する技術「スマホdeリレー」を展示した。