IoTベンダー各社、脆弱性レポート提出には消極的:急速普及するなかで高まる危険性(1/2 ページ)

IoT(モノのインターネット)デバイスの普及が急激に進んでいる。その数は過去最高に達し、データ盗用や操作の乗っ取りを狙った攻撃の増加をわずかに上回っているという。その一方で、民生機器メーカーは現在も、自社製品の脆弱性に関するレポートを提出したがらない傾向にある。EE Timesは、1年半ほど前にこの問題を取り上げているが、それ以降もレポートの数は伸び悩んでいるようだ。

IoT(モノのインターネット)デバイスの普及が急激に進んでいる。その数は過去最高に達し、データ盗用や操作の乗っ取りを狙った攻撃の増加をわずかに上回っているという。その一方で、民生機器メーカーは現在も、自社製品の脆弱性に関するレポートを提出したがらない傾向にある。米国EE Timesは、1年半ほど前にこの問題を取り上げているが、それ以降もレポートの数は伸び悩んでいるようだ。

2021年前半に「15億件」深刻化するIoTデバイスへの攻撃

IoTデバイスの普及台数予測は、かなりばらつきが大きい。例えば、2倍またはそれ以上の増加を予測するアナリストがいる一方で、IoT Analyticsは2021年9月に、「コネクテッドIoTデバイスのアクティブなエンドポイント数は、2021年末までに世界全体で123億に達し、さらに2025年までには270億を上回る見込みだ」と予測している。2020年にデバイス数がわずかに伸び悩んだが、これは新型コロナウイルス感染症のパンデミックや半導体不足などの影響を受けたためだ。

コンピュータセキュリティ会社であるKasperskyが2021年9月に発表したデータによると、このようなIoTデバイスへの攻撃は2021年前半に、15億件に達したという。

例えば、ForescoutとJSOFが発見した「NAME:WRECK」と呼ばれるDNSバグのように、さまざまな脆弱性が続々と発見されており、こうした影響が1億台のIoTデバイスに及ぶ可能性がある。また、Nozomi Networksのレポートによると、セキュリティカメラに関する脆弱性は、数百万台規模のコネクテッドデバイスに影響を及ぼす恐れがあるという。

Zscaler ThreatLabzは2021年7月に発表したレポートの中で、「2020年12月15〜31日の5億件のデバイストランザクションにおいて、IoTデバイスへのマルウェア攻撃は、ロックダウン前である2019年の同期間と比べて700%増加した」と述べている。

Ordrが2021年8月に発表したレポート「Rise of the Machines(マシンの台頭)」によると、今やネットワーク接続されたデバイス全体の40%以上がエージェントレスだという。つまり、既存のエンドポイントセキュリティエージェントでは保護することができないということだ。その中には、IP電話やプリンタ、セキュリティカメラ、バッジリーダーなど、産業界でよく使われているデバイスも含まれている。コネクテッドデバイス全体の約半数は、中〜高レベルのセキュリティ攻撃に対して脆弱なのだ。

一方、Tripwireが2020年3月に行った調査によると、セキュリティ専門家全体の99%が、「自社でIoT/IIoT(産業用IoT)デバイスのセキュリティ確保の問題への対応を迫られている」と述べている他、約3分の2が、「脆弱性の発見/修正において問題を抱えている」と答えたという。

報告されていない脆弱性

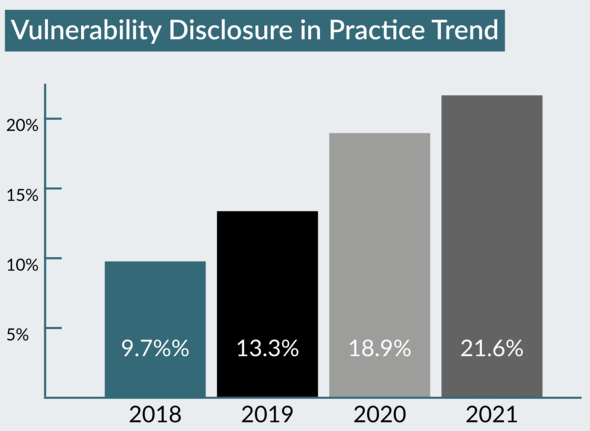

脆弱性に関する報告プログラムは現在、IoTデバイスセキュリティの基本要件であると認識されている。それでも、IoT Security Foundation(IoTSF)の第4回となるデバイス脆弱性関連のレポートによれば、報告数は、2020年の18.9%から2021年の21.26%へと微増にとどまっているという。

同レポートは、「現在もまだ、5社中4社が、セキュリティ脆弱性をベンダー各社に報告して修正できるようにするための、ごく基本的なセキュリティ衛生メカニズムを提供できていない。これは、受け入れがたいほどの低いレベルだ」と指摘する。

IoTSFのマネージングディレクターを務めるJohn Moor氏は、EE Timesのインタビューの中で、「ある程度の改善は進んでいるようだが、2019〜2020年に報告数が13.3%から18.9%へと大きく増加したのは、主に規制要件の拡大を見込んで民生機器のカテゴリーが追加されたためだと考えられる」と述べている。レポートでは、英国政府や米国政府などが現在急いで策定を進めているIoTセキュリティ規則について、議論がなされている。例えば英国は、違反に対する罰金も検討しながら、IoTセキュリティの強制規格の策定を模索しているところだという。

またIoTSFのレポートでは、2021年に、消費者行動と企業慣行との相違点について調査を行うべく、B2B(Business to Business)カテゴリーを追加している。Moor氏は、「B2Bの数値は、B2C(Business to Consumer)よりもはるかに優れているようだ。その要因の1つとして、『協調的な脆弱性の公開(Coordinated Vulnerability Disclosure)』プログラムを効果的に実行しているのは大規模な既存のITベンダーであるという傾向が強く、比較的新しい小規模な民生機器メーカーとは対照をなしているという点が挙げられる」と述べている。

また同氏は、「民生機器メーカーのレポートに関しては、引き続き遅々として進展していない状況にある。どのようなサポートを利用可能なのかがよく分かっていないメーカーもあるようだが、規則や無料の資料に関しては膨大な量の宣伝がなされているため、そのような弁解の余地はほとんどないはずだ」と述べる。

「また、脆弱性の公開は、サードパーティー企業にアウトソーシングすることも可能だ。つまり企業は外部の専門知識や能力を追加することができるため、これも正当な言い訳にはならない。消費者向けIoT業界はまだ、アフターサービスとしての脆弱性修正を求める明確な市場ニーズに対して歩み寄れていない状況にある」(Moor氏)

Moor氏は、「IoTセキュリティに関しては、強力な標準規格がいくつか存在するが、強制ではない。消費者は、『販売されている製品は、安全に違いない』と考える傾向にあるという点で、企業の調達担当者とは異なる。また、民生機器の利益幅は、非常に小さいといわれているため、もし市場において特にセキュリティが問われていない場合や、セキュリティを必要とする規則が存在しない場合、メーカーは、『なぜコストを追加する必要があるのか』と合法的に主張することができる」と述べる。

Copyright © ITmedia, Inc. All Rights Reserved.

記事ランキング

- 「世界初」成果で1000層超3Dフラッシュに道筋、キオクシアとSandisk

- ナフサ危機で迫る「レジスト供給途絶」――世界の半導体工場を停止させる、もう一つの臨界点

- 次世代パワー半導体 「期待の5材料」の現在地

- パワー半導体世界市場、2035年は7兆円超え 酸化ガリウムも一定規模に

- 入学した瞬間終わったわ――「講義が英語」なんて一言も聞いてない!

- TSMCが次世代ロードマップ公表 A13/A12を29年投入へ

- SK hynixの四半期決算、驚異の売上高営業利益率70%超え

- TED、25年度は減収減益 「各事業磨き上げる」と新社長

- 「データの死蔵に耐えられないエンジニア」がたどり着いたMASの沼

- 村田製作所、25年度は売上高が過去最高 データセンター向けは70%増

IoTSFのマネージングディレクターを務めるJohn Moor氏

IoTSFのマネージングディレクターを務めるJohn Moor氏