IoT機器の脆弱性を3ステップで可視化、キーサイトの検査ツール:サイバー攻撃の増加に備える(2/2 ページ)

IoT機器の脆弱性を可視化する「IoT Security Assessment」

KeysightのIoT Security Assessmentは、こうした課題に応え得る製品だ。同ツールはLinux上(Ubuntu上)で動作するソフトウェアで、既知のサイバー攻撃に対する脆弱性をチェックする脆弱性診断の機能と、未知のサイバー攻撃に対する脆弱性をチェックするファジングテストの機能を備える。現在、約250種類の攻撃シナリオに沿ったテストが行える。

使い方もシンプルで、IoT Security AssessmentをインストールしたLinux PCと、テスト対象のIoT機器をWi-FiやBluetoothなどの無線で接続し、攻撃シナリオを選んで、テストを開始するだけだ。テスト結果は、PCの画面上にレポート形式で表示される。「テスト対象を無線で接続する、シナリオを選ぶ、テストを開始する。この3ステップで簡単に脆弱性をチェックできる」(McGregory氏)

左=「IoT Security Assessment」の操作画面。シナリオを選んでテストを開始するだけでよい/右=テスト結果の表示例[クリックで拡大] 出所:Keysight Technologies

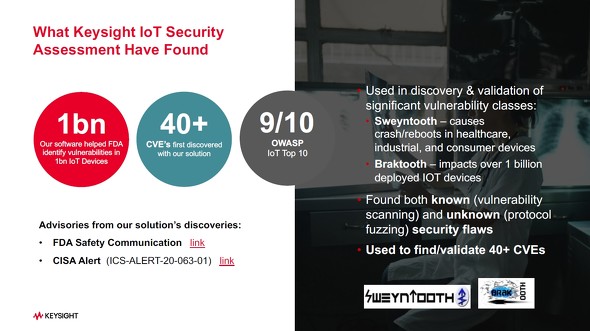

左=「IoT Security Assessment」の操作画面。シナリオを選んでテストを開始するだけでよい/右=テスト結果の表示例[クリックで拡大] 出所:Keysight TechnologiesMcGregory氏は、「IoT Security Assessmentは、未知の脆弱性の発見にも貢献している。同ツールで発見したCVE(Common Vulnerabilities and Exposures:共通脆弱性識別子)は40を超える」と述べる。Bluetooth製品の脆弱性である「Braktooth」や「SweynTooth」の発見にも、IoT Security Assessmentが役に立ったと述べた。

EdgeTech+ 2023のキーサイトのブースでは、Bluetoothヘッドフォンのセキュリティをテストする様子を披露していた。説明担当者は「IoT Security Assessmentが、特に未知の脆弱性に対して優れている点は、脆弱性を発見できるだけでなく、攻撃を再現できることだ。再現できなければテストを行うことはできないからだ」と語った。

なお、IoT Security Assessmentは、「EdgeTech+ AWARD 2023」のIoT Technology優秀賞を受賞している。審査委員会は「通信リンク確立後の上位層(TCP/IPやHTTP)だけでなく、物理層に近い、通信リンク確立前のプロセス(認証や暗号化)におけるファジングテストが可能なこと」「REST(Representational State Transfer) API(Application Programming Interface)を活用することでセキュリティテストの自動化を行えること」などを高く評価しているとした。

関連記事

「OTを止めるな」 半導体業界に必須のサイバー攻撃対策

「OTを止めるな」 半導体業界に必須のサイバー攻撃対策

半導体工場を対象としたサイバー攻撃の急増を受け、SEMIはセキュリティ規格「SEMI E187」を策定した。TXOne Networks Japanに、製造業/半導体業界のセキュリティ対策について聞いた。 NVIDIAのハッキング被害は、「国家規模の災害」

NVIDIAのハッキング被害は、「国家規模の災害」

NVIDIAは、ハッカー集団にデータを盗まれ、データ身代金を要求される被害にあったことを明らかにした。米国ワシントンD.C.の研究グループによると、その脅威アクターはまだ特定されていないが、中国国内のNVIDIAの競合メーカーを支援している可能性があるという。 ラズパイ、「今後は1次産業での活用に期待」

ラズパイ、「今後は1次産業での活用に期待」

ケイエスワイは「EdgeTech+ 2023」で、2023年9月に発表された「Raspberry Pi 5」の実機を展示した。ケイエスワイによれば、日本では今後、農業や漁業といった1次産業でラズパイの活用が進むと期待されているという。 ルネサス、初の独自開発32ビットRISC-V CPUコアを発表

ルネサス、初の独自開発32ビットRISC-V CPUコアを発表

ルネサス エレクトロニクスが、RISC-Vベースの32ビットCPUコアを独自開発した。同社は既にAndes TechnologyのRISC-Vコアを使用した製品は発売しているが、RISC-V CPUコアの独自開発は初となる。 米中対立の中、見習うべき点が多い欧州企業の戦略

米中対立の中、見習うべき点が多い欧州企業の戦略

中国のHuaweiが5G(第5世代移動通信)対応のスマートフォンを発売したことを受け、米国による対中の半導体規制がより強化される可能性が高い。今後、われわれおよび日系各社は、どのようなスタンスで臨むべきなのか、考えてみたいと思う。 半導体をめぐる米中対立の「地経学」リスク

半導体をめぐる米中対立の「地経学」リスク

東京大学教授兼地経学研究所長の鈴木一人氏は2023年6月22日、半導体サプライチェーンに関するセミナーに登壇し、米国による先端半導体に関する輸出管理などの半導体をめぐる「地経学」リスクを語った。

Copyright © ITmedia, Inc. All Rights Reserved.

記事ランキング

- キオクシア25年度 驚異の決算 Q4純利益は前年比30倍

- iPhone好調で過去最高も、「世界一」維持へ動くソニー半導体

- 加賀電子が新光商事にTOB、完全子会社化へ

- SiC LSIの事業化に挑む 28年以降ADCのサンプル出荷へ

- Cerebrasが上場 NVIDIA対抗馬の「試金石」となるか

- ソニーセミコンCTOに聞く――イメージセンサー技術革新の核

- AIの「トンデモ判断」で本番DBが全飛び! 他山の石にしたいAIコーディングの落とし穴

- サンケン電気26年3月期は赤字転落 中国の「自前主義」響く

- JDI、25年度Q4は4年ぶり黒字 上場廃止は「必ず阻止」

- 「技術ナンバーワンであり続ける」 ソニーセミコンCTOが語る技術戦略