NVIDIAのハッキング被害は、「国家規模の災害」:中国のAI/GPU競合の利益となる可能性(2/2 ページ)

西側諸国でサイバー攻撃被害加速の可能性

地政学的インテリジェンスコンサルタントであるStratforによると、今後、西側諸国のテックメーカーに対するサイバー攻撃が増えていく可能性があるという。

StratforのアナリストであるMatthew Bey氏は、「重要なのは、攻撃が成功する可能性を低減させるための取り組みを進めることである。攻撃発生時の影響を限定的なものにとどめられるよう、回復力/対応力を向上する計画を実行し、攻撃から回復できるようにするのだ。Lapsus$は、ブラジルか、または南米諸国を拠点に活動しているとみられている。注目度の高いテクノロジー/半導体メーカーにとって、IP( Intellectual Property)の重要性は非常に高いため、こうしたメーカーをターゲットに定めて、重要なIPのソースコードを流出させると脅迫することにより、メーカー側にデータ身代金を支払わせるのだ」と述べる。

独立系アナリストであるDylan Patel氏は、「今回のハッキングは米国にとって、国家規模の災害だといえる」と述べる。

同氏は、ニュースレターサービスSubstackに投稿した記事の中で、「中国のAI/GPUメーカーは、自社製GPUの設計開発に弾みをつけ、早急に後れを取り戻すことが可能になる。西側諸国の競合メーカー各社は、このような状況を絶対に避けたいはずだ」と述べている。

世界半導体サプライチェーンのメーカーがサイバー攻撃に巻き込まれたのは、今回が初めてのことではない。世界半導体/サイバーセキュリティコミュニティーは、台湾の半導体業界が2018年にサイバー攻撃を受けた後、新しい製造標準規格を強化すべく密接な協業体制を構築してきた。

NVIDIAの広報担当者は、「われわれはセキュリティに関しては、これまで継続的なプロセスとして真摯に取り組んできた。当社のコードおよび製品各種の保護/品質管理に、日々資金を投じている」と述べる。

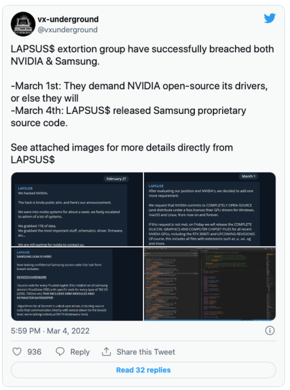

Lapsus$を名乗るグループは、今回の攻撃に関する情報をTwitterに投稿している。

またCSETによると、Lapsus$グループは、Samsung Electronicsの機密情報も盗み、データ身代金を要求しているという。Bloombergの報道によると、ハッカー集団は2022年3月7日(米国時間)にSamsungのデータを盗み出したという。

NVIDIAのコメントは以下の通り。

「今のところ、当社の社内環境にランサムウェアが展開されたという証拠も、ロシア/ウクライナ紛争に関連した攻撃であるという証拠もない。脅威アクターは既に、当社システムから盗み出した社員認証情報や機密情報の一部を、オンライン上で漏えいさせている。当社のチームが現在、情報の分析を進めているところだ。また全従業員に対し、パスワードの変更を求めている。今回の攻撃によって、当社の事業や顧客企業への対応に混乱が生じることはないとみている」

【翻訳:田中留美、編集:EE Times Japan】

関連記事

混乱と制裁、製造業界に広がるウクライナ侵攻の波紋

混乱と制裁、製造業界に広がるウクライナ侵攻の波紋

これまで市場調査会社や業界団体による分析や企業によるロシアでの事業停止などの対応が続々と公表されており、製造業界への影響が徐々に可視化されてきました。 ソフトバンク、「Armで半導体史上最大の上場を目指す」

ソフトバンク、「Armで半導体史上最大の上場を目指す」

NVIDIAおよびソフトバンクグループは2022年2月8日(米国時間で同7日)、2020年9月に発表されたNVIDIAへのArm売却契約を解消したと発表した。「NVIDIAおよびソフトバンクグループは誠実な努力を続けてきたが、規制上の課題に鑑み、本契約を解消することに合意した」とし、規制当局の理解が得られなかったことを示唆した。 NVIDIA、HPCソフトウェアのBright Computingを買収

NVIDIA、HPCソフトウェアのBright Computingを買収

NVIDIAは、かねて半導体IPベンダーArmの買収を表明しているが、今もまだ規制当局によって中途半端な状態に置かれたままだ。しかし、NVIDIAは2022年1月、Arm買収ほどの華々しさには欠けるものの、HPCソフトウェアを専業とするBright Computingの買収に成功したことを明らかにした。 GPUの供給の混乱、この先も続く見通し

GPUの供給の混乱、この先も続く見通し

GPUの供給ネットワークは、2021年第3四半期もジェットコースターのような混乱が続いている。ある業界アナリストは、「ジャストインタイムの在庫管理に過度に依存していることがこの混乱を招いた」と指摘している。 GPU市場は鈍化に向かう?

GPU市場は鈍化に向かう?

新型コロナウイルス感染症(COVID-19)のパンデミックによるグラフィックチップ市場の需要急増は、季節的な要因、サプライチェーンの不安定、はびこる臆測によって、ジェットコースターのごとく落下して突如終結する可能性がある。 NVIDIA「A100」を6000基搭載したスパコン「Perlmutter」

NVIDIA「A100」を6000基搭載したスパコン「Perlmutter」

NVIDIAは2021年5月27日(米国時間)、米NERSC(National Energy Research Scientific Computing Center)に設置したスーパーコンピュータ(スパコン)「Perlmutter(パールマターのように発音)」に、NVIDIAのハイエンドGPU「A100」が採用されたことを発表した。

Copyright © ITmedia, Inc. All Rights Reserved.

記事ランキング

- キオクシアが第10世代BiCS FLASHで332層を選んだ理由

- 日本メーカー製、でも中身は……カメラなど最新6製品を分解

- ニコン、半導体露光装置で巻き返しなるか

- 「スーパーサイクルに入る」とキオクシア、変動の谷も小さく

- 2027年のメモリ市場に潜む下振れリスク――WSTS春季半導体市場予測を読み解く

- AIデータセンター投資は既に破綻しているのか

- ソニーが「業界最速」X線CMOSイメージセンサー量産

- Rapidus、政府から1500億円追加出資 「上場準備も進め2nm量産へ」

- 27年の世界半導体市場は300兆円規模に AI投資継続

- 注目高まる半導体後工程 「SEMISOL 2026」主催者に見どころを聞く