心拍がパスワードに、埋め込み型医療機器の安全性を高める:センシング技術 医療/ヘルスケア

埋め込み型医療機器(IMD)への不正アクセスを懸念する声が高まっている。そうした中、米大学が、患者の心拍から生成する乱数をパスワードにしてIMDにアクセスする技術を開発した。

近年、ペースメーカーやインスリンポンプ、除細動器、ドラッグデリバリーシステムなど、ワイヤレスにプログラミングできる埋め込み型医療機器(IMD:Implanted Medical Devices)が急増している。それに伴い、クラッキング(悪意を持ったハッキング)による不正アクセスによって患者が被害を受ける危険性が懸念されるようになっている。

米国テキサス州のRice University(ライス大学)の研究チームは、こうした危険性を回避する技術を開発した。「Heart-to-Heart(H2H)」と呼ばれるこの新しい暗号技術は、患者自身の心拍を乱数生成器として利用する。

現状では、IMDの再プログラミングは、セキュリティが保証された医療施設で実施されている。IMDには、アクセス時の安全性を確保するために暗号技術が適用されているが、ライス大学の研究チームによると、クラッカーはその暗号を破って医療施設の外部からIMDにワイヤレスアクセスするという。

従来型のより高度な暗号技術を採用することもできるが、そうするとIMDに搭載したマイコンに負荷がかかり、電力を消費してしまう。それに対して、H2Hはコンピューティングリソースに優しい設計で、従来型の暗号技術に比べて安全性も高いという。

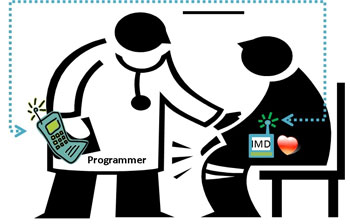

H2Hでは、医療者が患者に触れたときのみ、IMDにアクセスするパスワードが患者の心拍からランダムに生成される。医療者が患者に触れると、患者の体内に埋め込めまれているIMDはすぐに心拍を12秒間記録する。一方で、医療者も患者の心拍を12秒間測定する。IMDの心拍と医療者が計測した心拍が一致すると、医療者はIMDにアクセスできる仕組みだ。ライス大学の研究チームは、このパスワード生成法を「touch-to-access(触れたときにアクセスする)」と呼んでいる。

ライス大学のFarinaz Koushanfar教授は、EE Timesに対して、「ランダムに変化する心拍を乱数生成器として利用できることを立証できた」と述べた。同技術は、米国計算機学会(ACM:Association for Computing Machinery)が2013年11月4〜8日にドイツのベルリンで開催する学会「CCS(Conference on Computer and Communications Security)2013」で発表される予定だという。

【翻訳:滝本麻貴、編集:EE Times Japan】

- 建設系スタートアップのデジタル技術88件を網羅したカタログ公開、国交省

- 触覚はPSOC 4、関節にGaN、目や耳も――人型ロボット向けで攻めるInfineon

- コンセントに挿すだけで見守れる「Wi-Fiセンシングプラグ」発売 人感センサーよりも広範囲に検知

- コニカミノルタと産総研、複合樹脂の混練および成形条件をAIで最適化

- インフラ分野に最適化した光ファイバーセンシング計測器「SensRay」、鹿島建設と島根大学が共同開発

- ヒョンデ、2026年販売予定の新型「NEXO」と水素自動充填ロボットを披露

- PR:クルマはソフトウェアで進化する SDV時代の車載ソフトウェア開発を支えるデンソーグループ4社の共創

- 睡眠やストレスを精密に可視化できる「Oura Ring 第4世代」が15%オフの4万4880円に

- サイバー攻撃激化も対応人材の確保困難 セキュリティ職種の求人倍率「42倍超」に

- 半導体CNT用いた高感度赤外線センサーを開発

関連記事

無線で操作する体内埋め込み型医療機器、台湾の大学が開発

無線で操作する体内埋め込み型医療機器、台湾の大学が開発

台湾の大学が、無線で操作できる体内埋め込み型の医療用機器を開発した。この機器は、痛みを感じる箇所の神経に電気刺激を与えるもので、患者の背骨の付け根に埋め込む。台湾当局から認証が得られれば、臨床実験に入る予定だ。 「医療」の進化はエレクトロニクスが引っ張る! MEMSセンサー/USB 3.0などを提案

「医療」の進化はエレクトロニクスが引っ張る! MEMSセンサー/USB 3.0などを提案

「MEDTEC Japan 2013」では、医療を進化させる多様なエレクトロニクス技術の提案が行われた。特にセンシング技術や画像処理関連技術などに注目が集まった。 スマホの内蔵カメラで脈拍を計測、顔を5秒間撮影するだけ

スマホの内蔵カメラで脈拍を計測、顔を5秒間撮影するだけ

スマートフォンやタブレット端末の内蔵カメラ、PCのディスプレイに取り付けられたWebカメラを使い、人間の顔を5秒間撮影するだけで、脈拍を計測できる――。富士通研究所が、このような技術を開発した。自分自身の健康チェックのほか、高齢者の体調の測定、空港やイベント会場でのセキュリティチェックといった用途も想定しているという。

Copyright © ITmedia, Inc. All Rights Reserved.

記事ランキング

- メモリも中国が猛追 YMTCは新工場建設

- 「AI特需」の恩恵届かぬ日本企業 Gartnerが見る2026年半導体市場

- 「装置は動くがプロセスが成立しない」――He供給危機とナフサ不足の本質

- He/ナフサ供給危機で工場新設も遅延? 装置/チップメーカーへの波及経路を探る

- ローム・東芝・三菱電機のパワー半導体はどうなるか

- 最新ノートPC5機種を分解 新旧MacBook Proの中身の違いは?

- 「Rapidusの隣」に光電融合パッケージ開発拠点、28年度の完成目指す

- Apple新CEOはエンジニア出身 製品開発重視への回帰か

- SAIMEMORYの垂直ビルド構造メモリ開発がNEDO採択

- シリコンフォトニクスと先進パッケージの統合が描く未来

「touch-to-access」の仕組み 出典:Rice University

「touch-to-access」の仕組み 出典:Rice University